Vulnerability-wiki

协议漏洞 - DNS 漏洞

域名系统(DNS, Domain Name System) 是互联网的基础协议之一,负责将用户可读的域名(如 example.com)解析为机器可读的 IP 地址。然而,由于 DNS 协议设计于互联网早期,缺乏安全性考虑,导致其在现代网络环境中存在诸多安全漏洞,被广泛用于攻击或成为攻击目标。

一、DNS 漏洞的本质

DNS 协议漏洞通常源于以下几个方面:

- 协议本身缺乏认证机制(如 UDP 无连接、无源验证)

- 对缓存机制的滥用与欺骗

- 对递归解析链信任模型的滥用

- 扩展机制(如 EDNS、DNSSEC)未被广泛部署或配置不当

- 解析器和权威服务器的实现缺陷

这些因素共同导致了众多已知的攻击向量。

二、常见 DNS 漏洞类型

1. DNS 缓存投毒(DNS Cache Poisoning)

攻击者向 DNS 解析器注入伪造的记录,使用户访问错误的 IP 地址。

- 关键原理:猜测事务 ID、源端口,伪造响应优先到达

- 著名案例:2008 年 Kaminsky 攻击,该攻击促使了源端口随机化

- 影响:钓鱼、会话劫持、中间人攻击等

缓解方式:

- 随机化源端口和事务 ID

- 启用 DNSSEC 验证响应

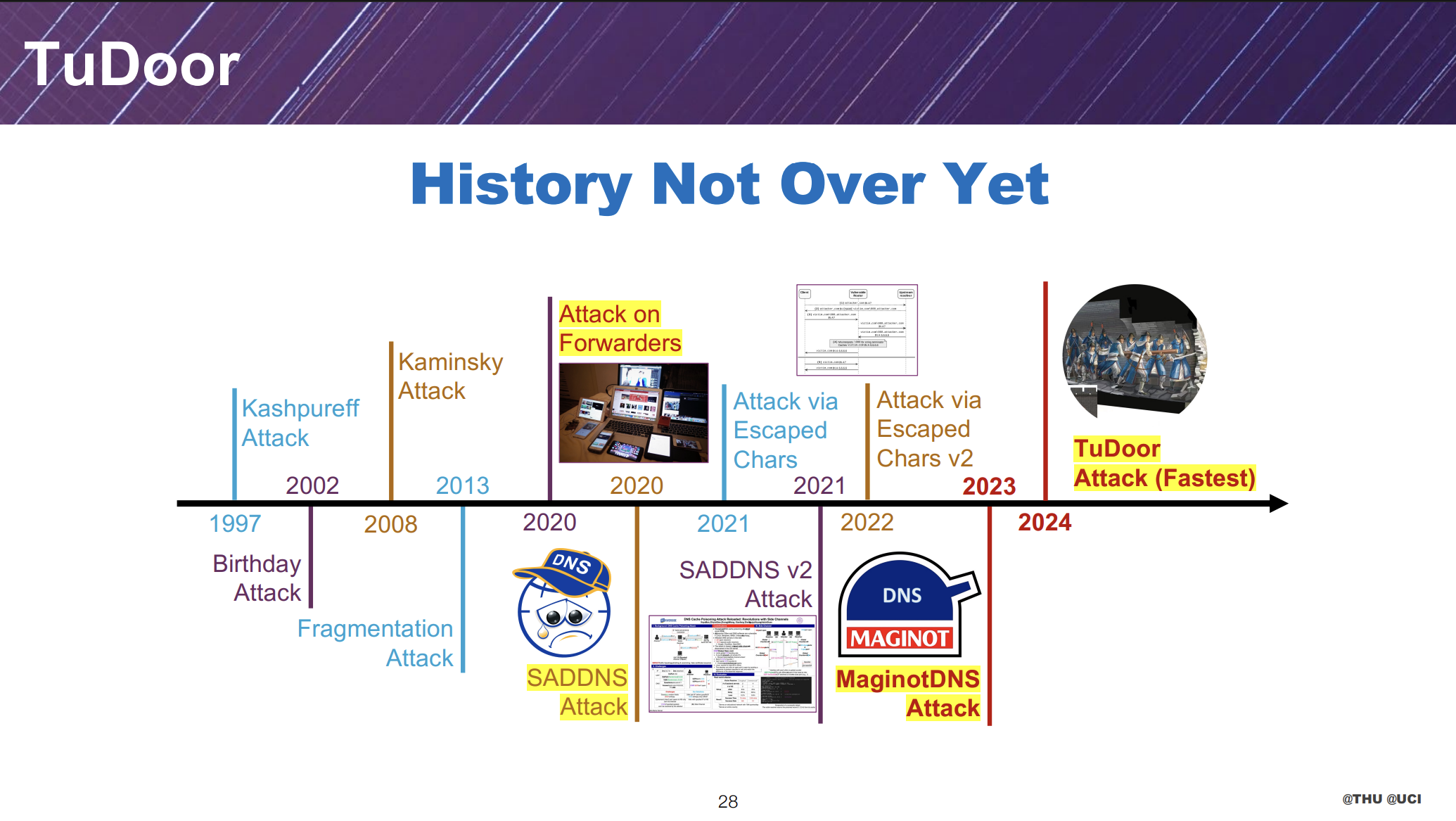

图 1:缓存投毒攻击的演进历程(截至2024),图片引自 Tudoor 论文 PPT

图 1:缓存投毒攻击的演进历程(截至2024),图片引自 Tudoor 论文 PPT

2. DNS 放大攻击(DNS Amplification Attack)

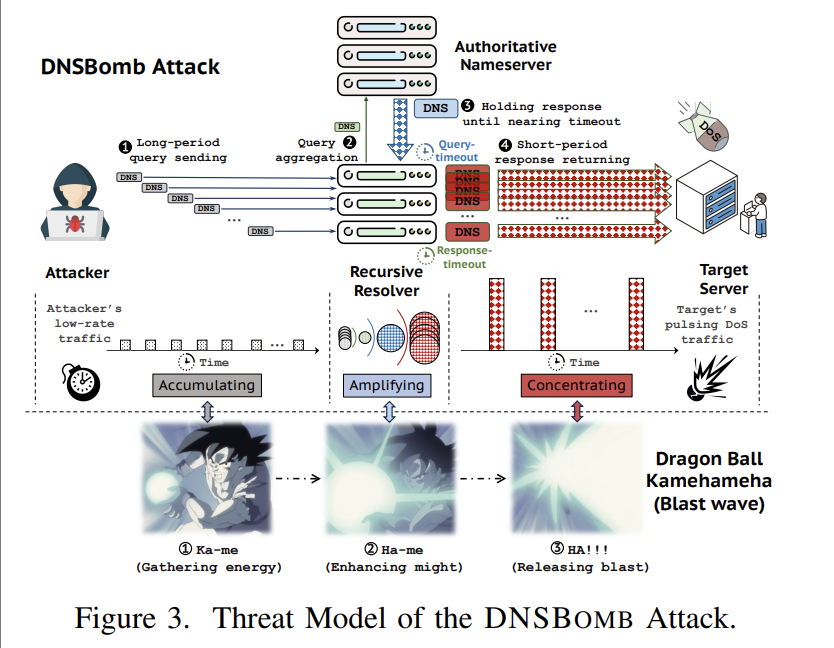

攻击者通过伪造请求源 IP(受害者 IP)向开放的递归 DNS 服务器发送小请求,服务器返回大响应给受害者,形成反射式 DDoS。或者通过流量聚合等形式,打出超过万倍的流量放大(DNSBomb 攻击 是很经典的时序脉冲攻击,可打出超 2w 倍的流量放大)

图 2:DNSBomb 攻击模型示意图,图片引自 DNSBomb: A New Practical-and-Powerful Pulsing DoS Attack Exploiting DNS Queries-and-Responses 论文

另外,域名的错误配置导致解析依赖成环等,也可能导致流量放大攻击,TsuNAME 是非常经典的工作是。

- 关键点:使用 UDP、放大的响应(ANY 查询、DNSSEC),流量聚集等

- 攻击放大系数:简单通过报文形式的方法,放大倍数可达几十倍甚至上百倍,但通过t特殊配置,流量聚合等形式,可能打出超过万倍的流量放大

缓解方式:

- 禁用递归或限制只服务可信 IP

- 启用响应速率限制(RRL)

- 不响应 ANY 查询

3. DNS 隧道(DNS Tunneling)

攻击者利用 DNS 协议传输恶意数据,实现数据泄露、远程控制等功能。

- 原理:将数据编码进子域名中,通过 DNS 查询“传出”网络

- 工具:

iodine、dnscat2、OzymanDNS - 应用场景:

- 穿透网络审计

- 绕过防火墙

- C2 通信

检测方法:

- 检测异常长域名、异常 TLD、查询频率、非典型记录类型

- DPI 分析 DNS 查询内容

4. DNS Rebinding(DNS 重新绑定攻击)

攻击者将某域名解析为攻击者控制的 IP,再通过 TTL 设置控制其后续解析指向内网 IP,诱导浏览器绕过同源策略访问内网资源。

- 关键点:

- 通过 JavaScript 实现访问内网

- Bypass Same-Origin Policy

- 影响:攻击内网路由器、未暴露的内部服务

防御措施:

- 浏览器同源策略加强(如 Chrome 的 Network Isolation Key)

- 内网主机拒绝 HTTP 请求头中 Host 为外部域名

- DNS 解析器禁止解析私有地址(RFC 1918)

5. DNSSEC 相关漏洞

尽管 DNSSEC 被设计用于防止缓存投毒等问题,但其部署复杂,部分实现存在问题。

- 常见问题:

- 实现错误(例如解析器错误处理 RRSIG、NSEC3)

- DoS 向量(大响应、签名验证计算开销大)

- 案例:

- 验证失败被错误缓存

- 放大攻击变种(利用带签名的响应)

6. IDN 欺骗(IDN Homograph Attack)

利用国际化域名(IDN)中相似字符(如 аpple.com 中的 а 是西里尔字母)构造欺骗性域名。

- 用途:钓鱼攻击、伪造合法站点

- 攻击方式:

- 注册相似外观域名

- 使用 Unicode 编码迷惑用户

防御方式:

- 浏览器对非本地语言域名提示风险

- 禁止混合脚本或非可信语言域名显示为 Unicode

图 3:恶意的 IDN 域名示例,图片引自 A Reexamination of Internationalized Domain Names: the Good, the Bad and the Ugly 论文

7. 扰乱负载均衡攻击

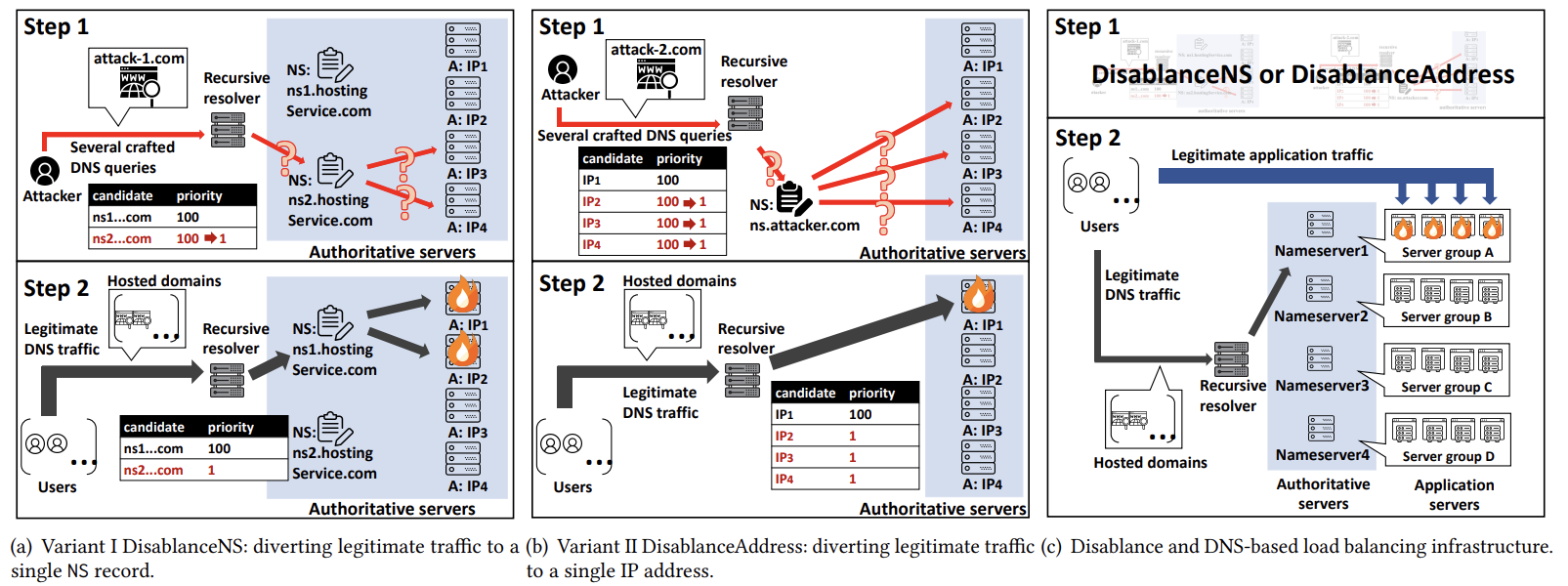

通过恶意手段干扰或破坏负载均衡设备的正常工作机制,导致服务器资源分配失衡、部分节点过载瘫痪或流量路由异常。 Silence is not Golden 是非常经典的工作,也荣获网络安全顶会 CCS 2023 Distinguished Paper Award. 该工作利用两方面缺陷 —— 权威服务器对非授权域请求 “静默丢弃”(不返回 REFUSED 等响应),以及递归解析器全局共享服务器状态(将某服务器对一个域的无响应状态应用于所有域)。

图 4:扰乱负载均衡攻击示意图,图片引自 Silence is not Golden: Disrupting the Load Balancing of Authoritative DNS Servers 论文

- 用途:

- 绕过传统 DoS 防御机制(通过合法流量过载目标服务器,避免被检测为恶意流量)

- 降低 DNS 流量劫持和缓存投毒的实施难度(减少目标服务器数量,集中攻击路径)

- 破坏基于 DNS 的上层应用负载均衡(如将云服务、IoT 设备 API 的流量引导至单一应用服务器)

- 导致目标服务器资源耗尽、响应延迟剧增(如论文中案例显示 latency 增加 21 倍)

- 防御方式(针对 Silence is not Golden 工作而言):

- 权威服务器层面:

- 遵循 DNS 标准,对非授权域请求返回 REFUSED 响应(携带 EDNS 错误码 20 “Not Authoritative”),避免静默丢弃(论文指出此配置可从根源阻止攻击,如 Godaddy 已采用)。

- 递归解析器层面:

- 采用非全局共享服务器状态的策略(如 Unbound 解析器按 delegation 维护状态,而非全局共享)。

-

引入概率性选择机制(如 Knot Resolver 的 ε-Greedy 算法),即使某服务器优先级降低,仍以一定概率尝试其他候选,避免单一节点垄断请求。

- 权威服务器层面:

三、DNS 漏洞的防御

为了有效防御 DNS欺骗、缓存投毒等攻击,业界提出了多种防御措施:

-

传输加密:使用 DNS over HTTPS (DoH) 或 DNS over TLS (DoT) 加密 DNS 流量,防止中间人攻击。

-

可认证性:部署 DNSSEC(DNS Security Extensions)为 DNS 回复提供数字签名,确保数据的完整性和真实性。

-

查询源端口和 TxID 随机化:增加攻击者伪造 DNS 响应的难度。

-

0x20 编码:通过对查询名进行大小写混合编码,增加攻击者伪造 DNS 响应的难度。

而对于 DNS 放大攻击,其本质在于利用 DNS 协议中请求与响应数据量不对等的“放大效应”——即小体积请求可触发大体积响应,攻击者通过大量开放的 DNS 解析器,将流量放大后攻击目标,导致其资源耗尽。因此,DNS 放大攻击难以彻底根除。

值得注意的是,许多具有极大破坏力的 DNS 放大攻击(如 DNSUnchained、NXNSAttack 等)往往利用了协议设计初期对某些行为缺乏限制的漏洞。通过对 DNS 协议实现进行合理限制、优化响应行为和加强安全配置,可以显著降低此类攻击的风险和影响。

结语

DNS 协议作为互联网的“电话簿”,其安全性直接影响整个网络生态。由于其设计初衷并未考虑安全,攻击者不断发掘协议与实现中的漏洞。因此,系统化理解 DNS 协议漏洞、强化监控与响应机制,是保障网络基础设施安全的重要环节。

📝 作者:ahlien,idealeer,TochusC 📧 邮箱:mfs24@mails.tsinghua.edu.cn

🏫 单位:Tsinghua University

📅 最后更新时间:2025-07-27